我的网站被攻击了,运维大佬给了我自动封禁ip的脚本

Sonder

2022-12-01

3339字

8分钟

浏览 (2.7k)

我的网站被攻击了,发现友圈最近出现这种情况的还不少,真是神奇了,这事也能扎堆发生。

分享出来给大家,万一以后用得着呢~

故事背景

我的一个小网站最近总是收到云监控报警,一个部署在4核8G单机上的小网站。

查了log发现,我是被流量攻击了。

我招谁惹谁了呀,烦死了。昨天半夜11点收到报警短信,搞到了半夜12点,太耽误我睡觉了。

调研了一下云平台的安全服务,还挺贵,弃疗了。

我还是自己写吧,不是为了提升技术水平,单纯的为了省钱!

实现思路

首先,我的小网站访问量不高,如果某位大哥一天访问超过10次我就觉得有鬼了。

除非你是在爬我的数据~

还是你就是吃饱撑的!

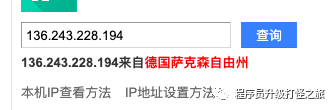

有些ip定位是酱紫的,你可控制住自己,别太自由喽~

综上分析,我的实现思路如下:

- 监测log日志,分析访问ip。

- 每天ip的访问次数超过100就果断封掉。(为了避免误伤,我暂时把这个阈值设置成100,后面看情况动态调整。)

功能拆解

- 编写脚本,按日期拆分access.log(之前犯懒没做日志拆分,只是定时删除了访问日志)

- 编写定时任务,每天0点拆分访问日志

- 编写脚本,分析access.log访问日志,封禁当天访问次数超过100的ip

- 编写定时任务,每10分钟执行一次封禁ip脚本

思路是如此的清晰,奈何我并不擅长编写shell脚本,于是请教了**群里的大佬**,最终的实现如下:

具体实现

1. 日志拆分脚本

已经清楚的写了注释

其中LOG_PATH和PID换成你自己的路径

`# 每天0点执行日志按日期分隔脚本 0 0 * * * cd /www/Home/ && ./log_cut.sh #!/bin/bash #此脚本⽤于⾃动分割Nginx的⽇志,包括access.log #每天00:00执⾏此脚本将前⼀天的access.log重命名为access-xxxx-xx-xx.log格式,并重新打开⽇志⽂件 #Nginx⽇志⽂件所在⽬录 todo 换成你自己的 LOG_PATH=/data/logs/nginx/ #获取昨天的⽇期 YESTERDAY=$(date -d "yesterday" +%Y-%m-%d) #获取pid⽂件路径 todo 换成你自己的 PID=/var/run/nginx.pid #分割⽇志 mv ${LOG_PATH}access.log ${LOG_PATH}access-${YESTERDAY}.log #向Nginx主进程发送USR1信号,重新打开⽇志⽂件 kill -USR1 `cat ${PID}` `2. 编写定时任务

# 每天0点执行日志按日期分隔脚本 0 0 * * * cd /www/Home/ && ./log_cut.sh#代表注释- && 表示将两个命令连接在一起,前面的先执行,后面的再执行

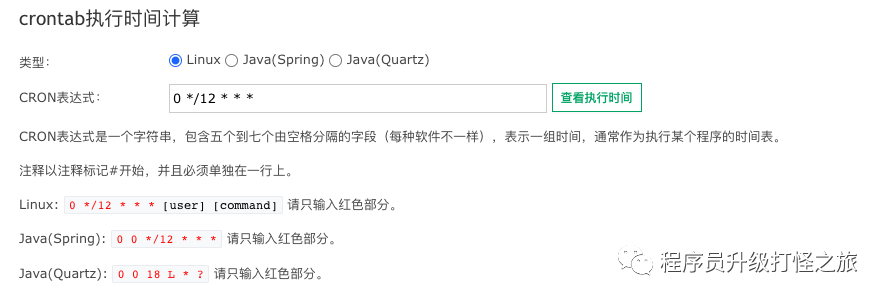

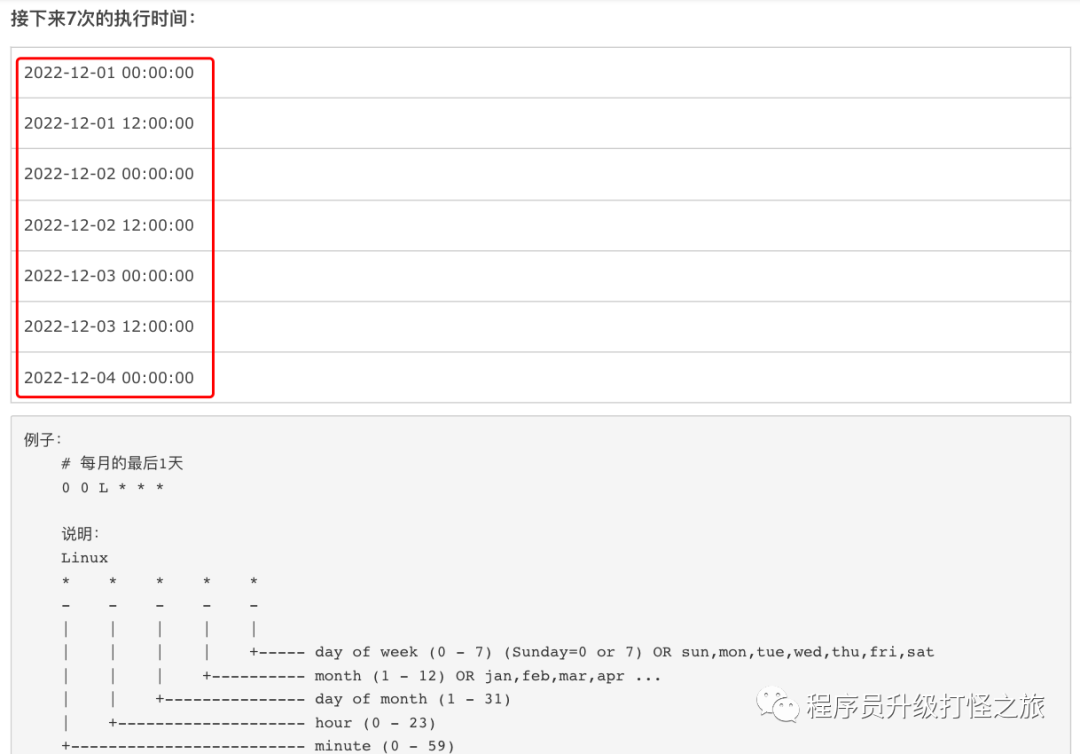

- 如果你不知道crontab的定时任务怎么编写,强烈建议你使用这个工具:「Crontab在线工具」,使用效果如下:

简直不要太好用!

3. 编写封禁ip脚本

注释写得很清楚了:

logdir替换成你自己的地址/tmp/nginx_deny.log也可以设置成你自己的地址,或者用这个地址也可以。

# 每十分钟执行一次封禁ip脚本 */10 * * * * cd /www/Home/ && ./blackip.sh #!/bin/bash logdir=/data/logs/nginx/access.log #nginx访问日志文件路径 port=443 #循环遍历日志文件取出访问量大于100的ip(忽略自己本地ip) for drop_ip in $(cat $logdir | grep -v '127.0.0.1' | awk '{print $1}' | sort | uniq -c | sort -rn | awk '{if ($1>100) print $2}'); do # 避免重复添加 num=$(grep ${drop_ip} /tmp/nginx_deny.log | wc -l) if [ $num -ge 1 ]; then continue fi # shellcheck disable=SC2154 iptables -I INPUT -p tcp --dport ${port} -s ${drop_ip} -j DROP echo ">>>>> $(date '+%Y-%m-%d %H%M%S') - 发现攻击源地址 -> ${drop_ip} " >>/tmp/nginx_deny.log #记录log done4. 编写封禁ip定时任务

# 每十分钟执行一次封禁ip脚本 */10 * * * * cd /www/Home/ && ./blackip.sh封禁效果

好了,妈妈再也不用担心我被莫名其妙的攻击了。

思考

如果自己人的ip不小心被封了怎么办呢?

别担心,可以用下面的命令:

#清空屏蔽IP iptables -t filter -D INPUT -s 1.2.3.4 -j DROP #一键清空所有规则 iptables -F附上大佬给的iptablse常用命令,先收藏,慢慢学。

iptablse常用命令

1.清除iptables(常用)

iptables -F2. 备份iptables(常用)

iptables-save > iptables.txt3. 导入iptables(常用)

iptables-restore < iptables.txt4. 机器重启自动生效(常用)

service iptables save5. 清空某条规则:

iptables -t filter -D INPUT -s 1.2.3.4 -j DROP6. 禁止某个ip(下面用$ip表示)访问本机:

iptables -I INPUT -s $ip -j DROP7. 禁止某个ip段(下面用ip/mask表示,其中$mask是掩码)访问本机:

iptables -I INPUT -s $ip/$mask -j DROP8. 禁止本机访问某个ip(下面用$ip表示):

iptables -A OUTPUT -d $ip -j DROP9. 禁止某个ip(下面用$ip表示)访问本机的80端口的tcp服务:

iptables -I INPUT -p tcp –dport 80 -s $ip -j DROP10. 禁止所有ip访问本机的80端口的tcp服务:

iptables -A INPUT -p tcp --dport 80 -j DROP11. 禁止所有ip访问本机的所有端口:

iptables -A INPUT -j DROP12. 禁止除了某个ip(下面用$ip表示)之外其他ip都无法访问本机的3306端口(常用):

(1)首先 禁止所有

iptables -I INPUT -p tcp --dport 3306 -j DROP(2)然后 开放个别

iptables -I INPUT -s $ip -p tcp --dport 3306 -j ACCEPT总结

我之前的思路是配置nginx的黑名单,每次添加新的黑名单之后,还要重启Nginx。

大佬告诉我,不用这么麻烦:直接用Linux的iptables防火墙,既高效又简单。连403都不要那些坏人看到!

本文转自 https://mp.weixin.qq.com/s/1RIR_AECgDr45EENtPRK9w, 如有侵权,请联系删除。